A revisão de erros e padrões de login fornece informações valiosas sobre como seus usuários acessam aplicativos e serviços. Os logs de entrada fornecidos pelo Azure Active Directory (Azure AD) são um tipo poderoso de log de atividades que os administradores de TI podem analisar. Este artigo explica como acessar e utilizar os logs de login.

Dois outros logs de atividades também estão disponíveis para ajudar a monitorar a integridade do seu locatário:

- Auditoria – informações sobre alterações aplicadas ao seu locatário, como usuários e gerenciamento de grupos ou atualizações aplicadas aos recursos do seu locatário.

- Provisionamento – Atividades executadas por um serviço de provisionamento, como a criação de um grupo no ServiceNow ou um usuário importado do Workday.

O que você pode fazer com os logs de login?

Você pode usar o log de login para encontrar respostas para perguntas como:

- Qual é o padrão de login de um usuário?

- Quantos usuários fizeram login em uma semana?

- Qual é o status desses logins?

Como você acessa os logs de login?

Você sempre pode acessar seu próprio histórico de logins em https://mysignins.microsoft.com .

Para acessar o log de login de um locatário, você deve ter uma das seguintes funções:

- Administrador Global

- Administrador de segurança

- Leitor de segurança

- Leitor global

- Leitor de relatórios

O relatório de atividade de entrada está disponível em todas as edições do Azure AD . Se você tiver uma licença P1 ou P2 do Azure Active Directory, poderá acessar o relatório de atividade de entrada por meio da API do Microsoft Graph. Consulte Introdução ao Azure Active Directory Premium para atualizar sua edição do Azure Active Directory. Levará alguns dias para que os dados apareçam no Graph após a atualização para uma licença premium sem atividades de dados antes da atualização.

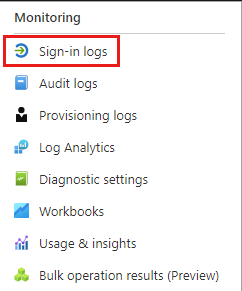

Para acessar o log de logins do Azure AD:

Entre no portal do Azure usando a função menos privilegiada apropriada.

Acesse Azure Active Directory > Log de logins .

Você também pode acessar os logs de entrada nas seguintes áreas do Azure AD:

- Usuários

- Grupos

- Aplicações Enterprise

Exibir o log de login

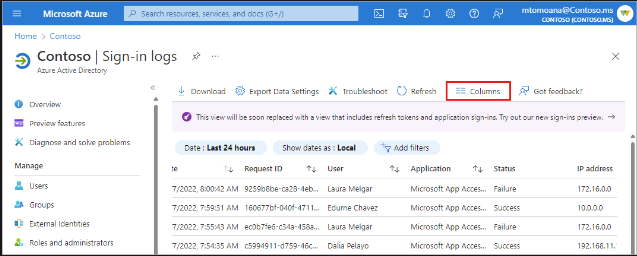

Para visualizar o log de login com mais eficiência, gaste alguns momentos personalizando a exibição de acordo com suas necessidades. Você pode especificar quais colunas incluir e filtrar os dados para restringir as coisas.

Personalize o layout

O log de login tem uma exibição padrão, mas você pode personalizar a exibição usando mais de 30 opções de coluna.

Selecione Colunas no menu na parte superior do log.

Selecione as colunas que deseja visualizar e selecione o botão Salvar na parte inferior da janela.

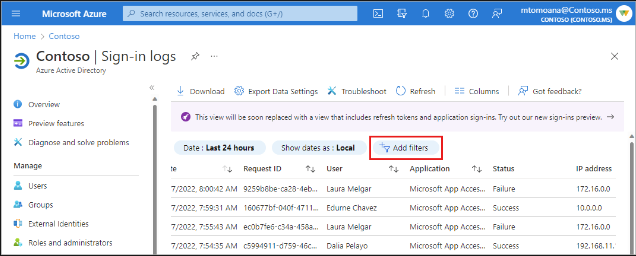

Filtre os resultados

Filtrar o log de login é uma maneira útil de localizar rapidamente os logs que correspondem a um cenário específico. Por exemplo, você pode filtrar a lista para exibir apenas os logins que ocorreram em uma localização geográfica específica, de um sistema operacional específico ou de um tipo específico de credencial.

Algumas opções de filtro solicitam que você selecione mais opções. Siga as instruções para fazer a seleção necessária para o filtro. Você pode adicionar vários filtros.

Selecione a opção Adicionar filtros na parte superior da tabela para começar.

Existem várias opções de filtro para escolher:

- Usuário: O nome principal do usuário (UPN) do usuário em questão.

- Status: As opções são Sucesso , Falha e Interrompido .

- Recurso: o nome do serviço usado para o login.

- Acesso condicional:o status da política de acesso condicional (CA). As opções são:

- Não aplicado: Nenhuma política aplicada ao usuário e ao aplicativo durante o login.

- Sucesso: uma ou mais políticas de CA aplicadas ao usuário e ao aplicativo (mas não necessariamente às outras condições) durante a entrada.

- Falha: a entrada satisfez a condição do usuário e do aplicativo de pelo menos uma política de CA e os controles de concessão não foram atendidos ou foram definidos para bloquear o acesso.

- Endereços IP: Não há conexão definitiva entre um endereço IP e onde o computador com esse endereço está localizado fisicamente. Provedores móveis e VPNs emitem endereços IP de pools centrais que geralmente estão longe de onde o dispositivo cliente é realmente usado. Atualmente, converter o endereço IP em um local físico é o melhor esforço baseado em rastreamentos, dados de registro, pesquisas inversas e outras informações.

Analisar os logs de login

Agora que sua tabela de logs de login está formatada apropriadamente, você pode analisar os dados com mais eficiência. Alguns cenários comuns são descritos aqui, mas não são as únicas formas de analisar os dados de entrada. Análises adicionais e retenção de dados de login podem ser realizadas exportando os logs para outras ferramentas.

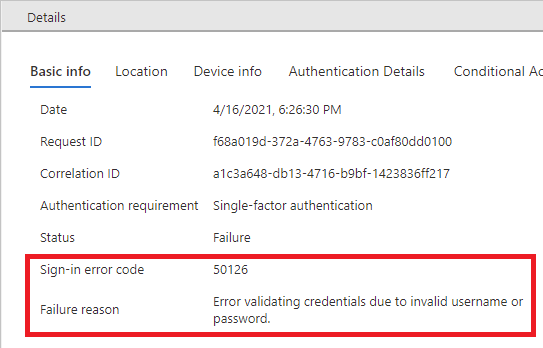

Códigos de erro de login

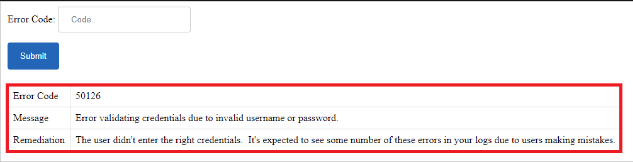

Se uma entrada falhou, você pode obter mais informações sobre o motivo na seção Informações básicas do item de registro relacionado. O código de erro e o motivo da falha associado aparecem nos detalhes. Devido à complexidade de alguns ambientes do Azure AD, não podemos documentar todos os códigos de erro e resoluções possíveis. Alguns erros podem exigir o envio de uma solicitação de suporte para resolver o problema.

Para obter uma lista de códigos de erro relacionados à autenticação e autorização do Azure AD, consulte o artigo Códigos de erro de autenticação e autorização do Azure AD . Em alguns casos, a ferramenta de pesquisa de erro de login pode fornecer etapas de correção. Digite o código de erro fornecido nos detalhes do log de login na ferramenta e selecione o botão Enviar .

Detalhes de autenticação

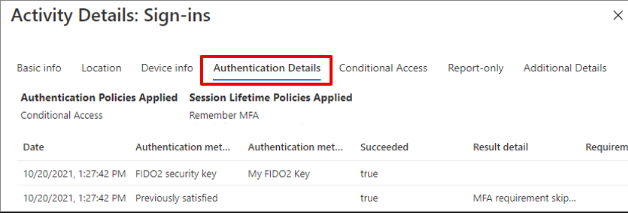

A guia Authentication Details nos detalhes de um log de entrada fornece as seguintes informações para cada tentativa de autenticação:

- Uma lista de políticas de autenticação aplicadas, como acesso condicional ou padrões de segurança.

- Uma lista de políticas de duração da sessão aplicadas, como Frequência de entrada ou Lembrar MFA.

- A sequência de métodos de autenticação usados para entrar.

- Se a tentativa de autenticação foi bem-sucedida e o motivo.

Essas informações permitem que você solucione cada etapa do login de um usuário. Use estes detalhes para rastrear:

- O volume de entradas protegidas por MFA.

- O motivo do prompt de autenticação, com base nas políticas de tempo de vida da sessão.

- Taxas de uso e sucesso para cada método de autenticação.

- Uso de métodos de autenticação sem senha, como entrada de telefone sem senha, FIDO2 e Windows Hello for Business.

- Com que frequência os requisitos de autenticação são atendidos por declarações de token, como quando os usuários não são solicitados interativamente a inserir uma senha ou inserir um SMS OTP.

Ao visualizar o log de login, selecione um evento de login e, em seguida, selecione a guia Detalhes de Autenticação .

Ao analisar os detalhes de autenticação, observe os seguintes detalhes:

- O código de verificação OATH é registrado como o método de autenticação para tokens de hardware e software OATH (como o aplicativo Microsoft Authenticator).

- A guia Detalhes da autenticaçãopode inicialmente mostrar dados incompletos ou imprecisos até que as informações de log sejam totalmente agregadas. Exemplos conhecidos incluem:

- Uma solicitação satisfeita na mensagem do token é exibida incorretamente quando os eventos de entrada são registrados inicialmente.

- A linha de autenticação primária não é registrada inicialmente.

- Se você não tiver certeza de um detalhe nos logs, reúna o ID de solicitação e o ID de correlação para usar para análise ou solução de problemas adicionais.

Considerações para logins MFA

Quando um usuário entra com MFA, vários eventos MFA separados estão realmente ocorrendo. Por exemplo, se um usuário inserir o código de validação errado ou não responder a tempo, eventos MFA adicionais serão enviados para refletir o status mais recente da tentativa de entrada. Esses eventos de entrada aparecem como um item de linha nos logs de entrada do Azure AD. Esse mesmo evento de entrada no Azure Monitor, no entanto, aparece como vários itens de linha. Todos esses eventos têm o mesmo arquivo correlationId.

Dados de login usados por outros serviços

Os dados de entrada são usados por vários serviços no Azure para monitorar entradas arriscadas e fornecer informações sobre o uso do aplicativo.

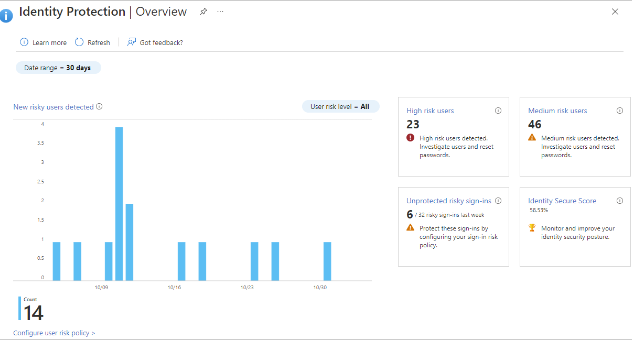

Dados de entrada arriscados no Azure AD Identity Protection

A visualização de dados de log de entrada relacionada a entradas arriscadas está disponível na visão geral do Azure AD Identity Protection , que usa os seguintes dados:

- Usuários arriscados

- Logins de usuários arriscados

- Diretores de serviço arriscados

- Entradas de entidade de serviço arriscadas

Para obter mais informações sobre as ferramentas de proteção de identidade do Azure AD, consulte a visão geral da proteção de identidade do Azure AD .

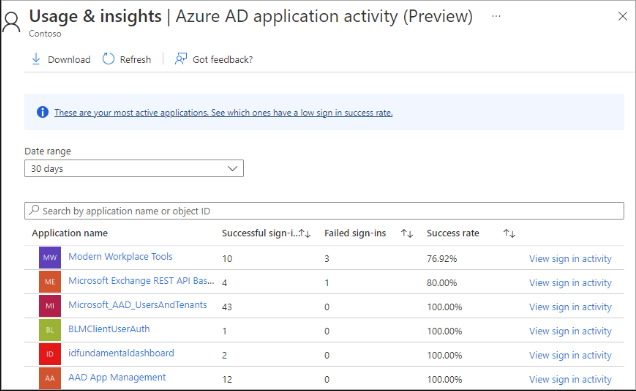

Aplicativo do Azure AD e atividade de entrada de autenticação

Para exibir dados de entrada específicos do aplicativo, vá para Azure AD e selecione Uso e insights na seção Monitoramento. Esses relatórios fornecem uma visão mais detalhada das entradas para atividade de aplicativo do Azure AD e atividade de aplicativo do AD FS. Para obter mais informações, consulte Uso e insights do Azure AD .

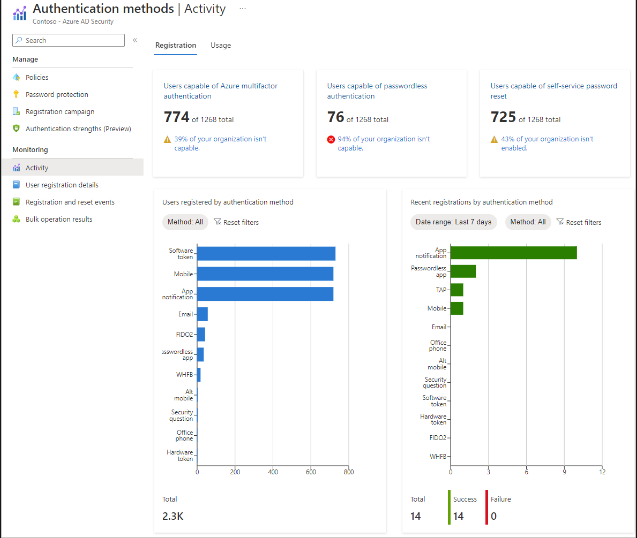

O uso e as informações do Azure AD também fornecem o relatório de atividade de métodos de autenticação , que detalha a autenticação pelo método usado. Use este relatório para ver quantos de seus usuários estão configurados com MFA ou autenticação sem senha.

Logs de atividades do Microsoft 365

Você pode exibir os logs de atividades do Microsoft 365 no centro de administração do Microsoft 365 . A atividade do Microsoft 365 e os logs de atividade do Azure AD compartilham um número significativo de recursos de diretório. Somente o centro de administração do Microsoft 365 fornece uma visão completa dos logs de atividades do Microsoft 365.

Você pode acessar os logs de atividades do Microsoft 365 programaticamente usando as APIs de gerenciamento do Office 365 .